Posiadasz urządzenia Fortinet ? Jesteś gotowy na pracę zdalną ? Zapraszamy do artykułu w którym podpowiadamy jak efektywnie wykorzystać bezpieczny zdalny dostęp do zasobów wewnętrznych instytucji !

W kilku łatwych krokach zachęcamy do aktualizacji oprogramowania oraz ustawienia zdalnego dostępu VPN:

Czy masz aktualne oprogramowanie ?

Na początek sprawdzamy jaką wersję oprogramowania mamy na urządzeniu.

Najnowsze wersje oprogramowania dla poszczególnych wersji:

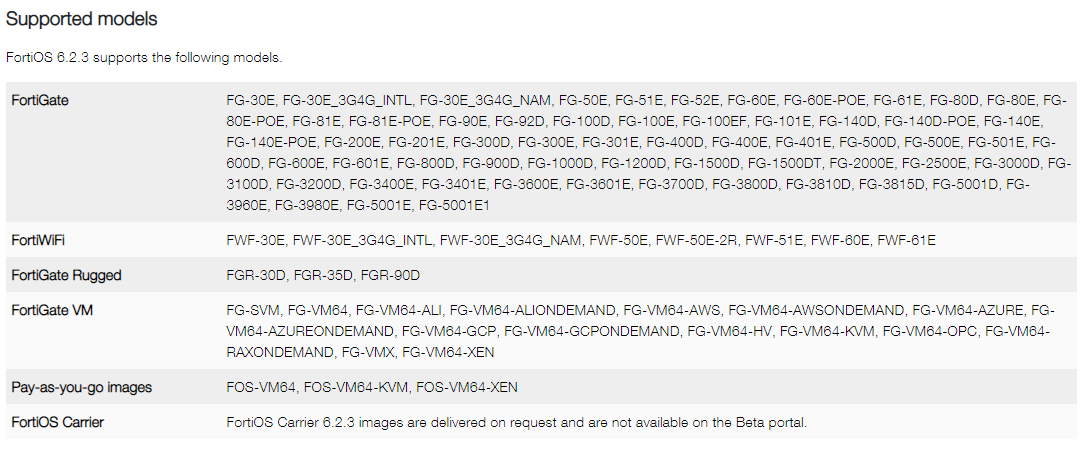

Seria 6.2.x = FortiOS 6.2.3 Build 1066:

Seria 6.0.x = FortiOS 6.0.9 Build 0335 :

Seria 5.6.x = FortiOS 5.6.12 Build 1701:

Seria 5.4.x = FortiOS 5.4.13 Build 1226:

Seria 5.2.x = FortiOS 5.2.15 Build 0766:

Jeśli nie masz najnowszej wersji:

a) zrób backup ustawień

b) sprawdź kolejność aktualizacji

c) wykonaj upgrade

SSL VPN w Fortigate – jak działa?

Producent udostępnia dwie metody korzystania z SSL VPN:

- tryb portalu

- tryb tunelu

Tryb portalu

Tryb portalu charakteryzuje się obsługą połączenia przez przeglądarkę, nie wymagając instalacji dodatkowego oprogramowania. Tryb portalu zawiera wbudowane moduły umożliwiające uruchomienie w przeglądarce połączenia:

- FTP

- RDP

- Telnet

- SMB/CIFS

- VNC

- SFTP

- SSH

Tryb tunelu

Tryb tunelu umożliwia uzyskanie zautomatyzowanego połączenia pomiędzy zdalnym użytkownikiem a siecią korporacyjną z wykorzystaniem oprogramowania FortiClient.

Aby skonfigurować połączenie SSL VPN w trybie tunelowania należy:

- zdefiniować użytkowników bądź grupy użytkowników

- skonfigurować SSL VPN

- utworzyć stosowne polityki bezpieczeństwa

1. Utworzenie użytkowników bądź grupy użytkowników

2. Konfiguracja SSL VPN

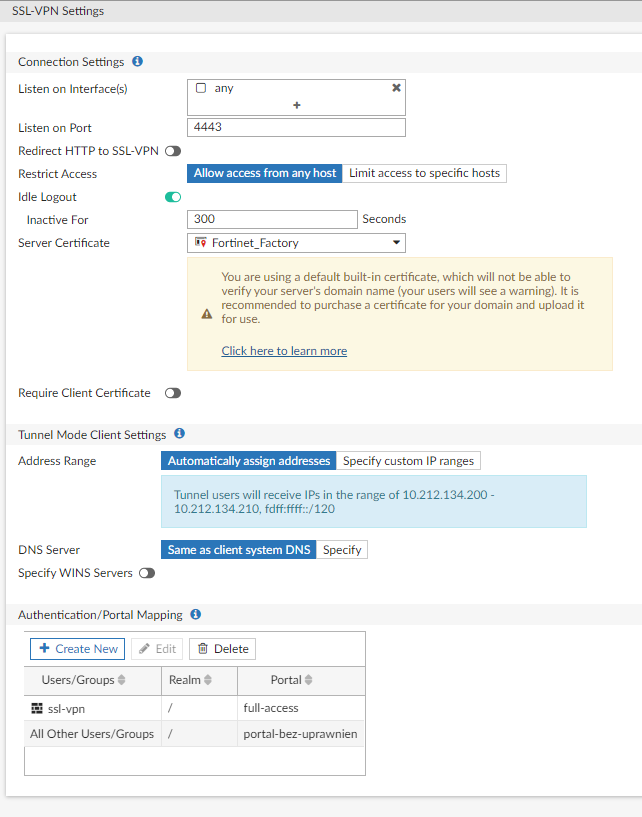

W podstawowej konfiguracji SSL VPN należy wskazać interfejs na którym nasłuchujemy połączeń SSL VPN. W tym miejscu możemy wskazać zarówno np. WAN1, bądź kilka interfejsów albo tak jak na obrazku „any”. Wybranie „any” sprawia, iż połączenie SSL VPN będzie można zestawić na przykład z sieci lokalnej (w ramach testów).

Następnie definiujemy port, oraz resztę ustawień – zezwolenie na dostęp dla wszystkich publicznych adresów IP, automatyczne przydzielanie adresów, serwer DNS oraz przyznanie pełnego dostępu dla naszej grupy ssl-vpn (full-access = tryb tunelu oraz tryb portalu).

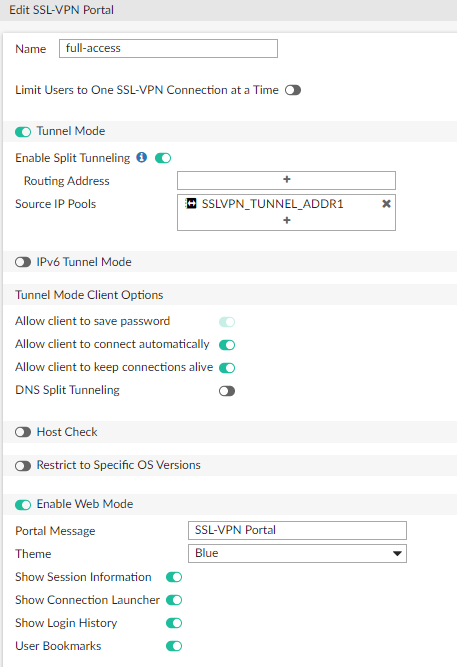

Konfiguracja portalu full-access:

Enable Split Tunnelling, Routing Address – opcja umożliwia wskazanie podsieci bądź adresów, do których będziemy kierowali ruch

DNS Split Tunnelling – opcja umożliwia przesyłanie zapytań DNS do serwera wewnętrznego

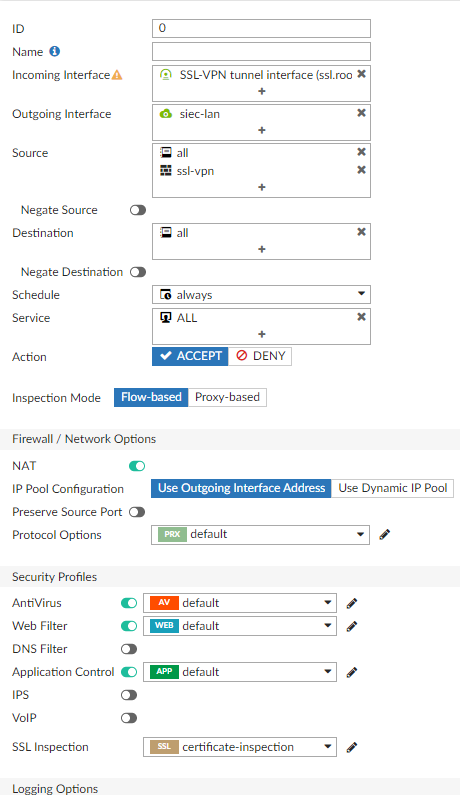

Konfiguracja polityki:

Incoming interface – w przypadku SSL VPN jest to interfejs ssl.root

Outgoing interface – w naszym przypadku zezwalamy na dostęp do interfejsu siec-lan

Source – należy wskazać zarówno grupę użytkowników jak i obiekt adresu